Factor humano: el talón de Aquiles de la seguridad I – La percepción del valor de la información

En la actualidad podemos vislumbrar un paralelismo entre el mito de Aquiles – a quien su madre Tetis sumergió en las aguas de la laguna Estigia para hacerlo inmortal, dejando fuera el talón que se mantuvo vulnerable -, con la vulnerabilidad que genera el ser humano en el manejo de la información que gestiona. Reflexionaremos en este artículo acerca del papel de las personas en la seguridad de la información y sobre la causa por la que se han transformado en el talón de Aquiles de la seguridad.

Las estadísticas nos muestran el incremento de incidentes originados por el factor humano. Los ciberdelincuentes han encontrado en las personas un elemento muy vulnerable y no cesan de generar nuevas estrategias de ataque, en gran medida con éxito. La seguridad de la información corre detrás de las brechas que se abren día a día, ya que los cambios en las telecomunicaciones, Internet, redes sociales, cómputo en la nube, etcétera, han modificado el contexto del manejo de información con una velocidad y dinámica que requiere que los usuarios tomen conciencia de la importancia de su rol. Para ello, deben salir del lugar de víctimas y adueñarse de la problemática de la seguridad de la información como propia. Ya no es una cuestión que atañe solo al área de sistemas o de seguridad informática, es un tema que atraviesa transversalmente a toda organización y por ende a todas las personas que la conforman.

Para dimensionar el problema, veamos la tendencia y algunos números de estudios realizados desde 2012 que nos permitirán observar la evolución de la problemática:

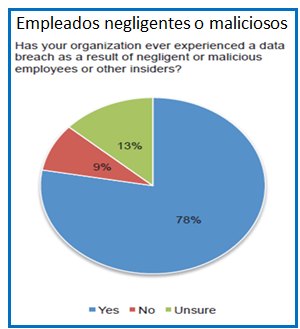

De acuerdo al estudio realizado por Ponemon Institute – The Human Factor in Data Protection (2012), 78% de las organizaciones han sufrido incidentes de seguridad a causa de empleados negligentes o maliciosos.

El informe fue realizado sobre 709 encuestados en EE.UU. en el área de TI que tiene responsabilidad sobre la protección de la información.

El Verizon Data Breach Investigations Report(DBIR) de 2013 muestra que los ciberdelincuentes han tomado nota de la vulnerabilidad del factor humano y hoy los ataques no tienen como objetivo la tecnología, sino los empleados de las empresas.

Los ataques de ingeniería social y de phishing diseñados para robar credenciales, son las técnicas más usadas para acceder a los sistemas que contienen información sensitiva. El estudio analiza 621 brechas de seguridad sobre la información y cientos de incidentes, concluyendo que se usaron credenciales robadas en 4 de cada 5 incidentes.

La estrategia de los atacantes no es crear nuevas cuentas, sino utilizar las existentes, quebrando las claves y escondiéndose dentro del tráfico regular de la red, donde es cada vez más difícil detectarlos.

El porqué el ser humano se ha transformado en el principal factor de vulnerabilidad no depende de una sola causa. Veamos algunos de los múltiples orígenes que se conjugan para que esto ocurra:

- La percepción del valor de la información.

- Los mitos de seguridad.

- El contexto.

- La conciencia.

- La sensibilización y motivación.

- Las actitudes y comportamientos.

En esta entrega analizaremos el primero de los ítems que implica la distorsión que percibe el ser humano sobre el valor de la información que gestiona.

La percepción del valor de la Información

Es evidente que las organizaciones de todo tipo tienen claro que no pueden operar sin información disponible, exacta, íntegra, actualizada, confidencial y confiable. Pero las organizaciones están conformadas por personas, que, a pesar de necesitar la información para su operación cotidiana, y de acuerdo a las estadísticas, no se comportan utilizando las mejores prácticas de seguridad. El ser humano no toma conciencia de las brechas de seguridad que habilita. Comenzando por la dirección y abarcando todos los niveles jerárquicos, evaluaremos cuáles son las causas que alteran el valor de la información.

Visión comercial

Revisaremos primero la percepción del negocio. Para la gran mayoría de las organizaciones, la concepción histórica trata a la información como una herramienta que soporta la operación: es un medio y no un fin en sí mismo. El valor económico está asociado a los productos y servicios comercializados.

Para los ciberdelincuentes, la información es el producto final a comercializar. Así como en las empresas los empleados trabajan en pos de generar ventas del objeto comercial que ofrece la organización, aquellos dedican su esfuerzo laboral a obtener información en forma fraudulenta, en pos de conseguir réditos económicos. No hemos incorporado el valor que tiene para un tercero la información que gestionamos.

Visión de valoración

Pasemos ahora a la valoración. En nuestra sociedad fácilmente podemos darle valor a los objetos tangibles, por ejemplo nuestra cartera, la tarjeta de crédito o nuestra documentación, sobre los cuales fijamos especial atención para asegurarnos de que no se pierdan o queden expuestos.

Pero, ¿qué valor le damos a nuestra información personal? La percepción del valor es diferente frente a un ente inmaterial. No se distingue el peligro de pérdida. Mientras los documentos tangibles importantes los guardamos en un lugar seguro, no detectamos que los ponemos en riesgo al ingresar información de los mismos en un sitio Web, en un correo electrónico o través de una red social, sin tomar los suficientes resguardos para su protección.

¿Firmaríamos un cheque en blanco? Seguramente la respuesta es un NO rotundo. Pero al momento de hacernos la misma pregunta sobre si evaluamos la información que compartimos o exponemos, ¿damos la misma respuesta? Se desprende de este análisis que frente a la intangibilidad de la información se dificulta la percepción de riesgo.

Visión de gestión

En la actualidad las organizaciones sostienen su gestión en la información que brinda TI, que pasa a ser un área de soporte para el proceso productivo de la empresa. El éxito depende del correcto funcionamiento de los elementos que sostienen la infraestructura.

Las áreas que no están vinculadas con la tecnología no terminan de comprender la complejidad que subyace para proveer diariamente información con los atributos de confidencialidad, disponibilidad e integridad. Consideran como natural el correcto funcionamiento del correo, sistemas, aplicaciones e infraestructura, sin percibir el valor presente tras las tareas de soporte. Los integrantes de las instituciones encuentran dificultad en valorar la complejidad asociada a los elementos que se integran para sostener el manejo de la información.

Visión del peligro

- El miedo

¿Cómo funciona nuestra mente frente al miedo? ¿A qué le tememos y cómo se genera el miedo? Trataremos de comprender cómo se activa esta sensación y cómo nos ayudaría en relación a la seguridad de la información.

En primer lugar, pensemos en el miedo como una emoción de protección, basada en la intuición, que nos permite evitar situaciones de peligro, nos alerta e inhibe de realizar acciones que ponen en juego nuestra supervivencia y es un elemento esencial al momento de tomar decisiones.

Pero el móvil que despierta naturalmente el miedo es la amenaza física. Por ejemplo, no nos acercamos al borde de un precipicio porque se activa el miedo de caernos; preservamos nuestra vida. O tenemos alarmas y puertas blindadas por miedo a perder nuestros bienes o que nos ataquen.

¿Qué pasa con la información? Es difícil que la pérdida de datos sensibles genere temor. La única manera de originar esa sensación es tener conciencia del valor económico o el perjuicio personal que nos puede causar un incidente de seguridad; esta sería la forma de activar el miedo.

Las dificultad para internalizar las consecuencias negativas implicadas en un incidente sobre nuestra información impiden generar la sensación de temor.

El riesgo

A diferencia del miedo, que es un mecanismo puramente emocional, la percepción del riesgo funciona en forma racional, basada generalmente en la experiencia. El ser humano mide el riesgo si puede elaborar fríamente una situación peligrosa, sin sucumbir a la emoción.

La ingeniería social se basa en la manipulación inteligente de las emociones y toma ventaja sobre las reacciones propias de la naturaleza humana. Racionalizar el riesgo implica hacer uso de las probabilidades de ocurrencia de incidentes al tomar una decisión, es una gimnasia mental que propicia un cambio en la apreciación del valor de la información que se gestiona. En general nuestra mente tiende a ignorar aquellos riesgos que le son difíciles de comprender o percibir.

Para mitigar el riesgo es necesario conocer y elaborar internamente las posibles amenazas involucradas en el entorno.

Así pues, concluimos el presente artículo sosteniendo que “para la gestión segura de la información es necesario promover un cambio cultural que genere conciencia sobre la percepción del real valor de la información”.

GSInfo - Copyright 2016 - Todos los derechos reservados

Designed by Taxco